【漏洞通告】Windows Print Spooler遠程代碼執(zhí)行漏洞POC公開(CVE-2021-1675)

近日,聯(lián)軟科技應(yīng)急中心監(jiān)測到安全研究人員在GitHub上公開了CVE-2021-1675 Windows Print Spooler遠程代碼執(zhí)行漏洞POC。

漏洞描述

Print Spooler是Windows系統(tǒng)打印后臺處理程序服務(wù),用于處理后臺執(zhí)行打印作業(yè)的相關(guān)任務(wù)。

●2021年6月8日,微軟官方發(fā)布安全補丁更新,其中修復(fù)了一處存在于 Windows Print Spooler的權(quán)限提升漏洞(CVE-2021-1675)。

●2021年6月21日,微軟官方發(fā)布安全補丁更新,其中修復(fù)了一處存在于 Windows Print Spooler 的遠程命令執(zhí)行漏洞(CVE-2021-1675)。

●2021年6月29日,華為未然實驗室監(jiān)測到安全研究人員在Github上公開了漏洞利用分析代碼,作者刪除后依舊被fork廣泛傳播,并衍生出多種利用代碼,利用簡單,影響廣泛。

漏洞成因分析

CVE-2021-1675漏洞是由于Windows Print Spooler打印機程序中存在權(quán)限繞過問題,進而導(dǎo)致遠程代碼執(zhí)行。攻擊者通過該漏洞可以完成本地權(quán)限提升或者遠程代碼執(zhí)行。由于SeLoadDriverPrivilege中存在鑒權(quán)缺陷,攻擊者可以實現(xiàn)遠程代碼執(zhí)行,如果在域環(huán)境中,攻擊者可以利用域內(nèi)已控制的普通用戶權(quán)限,通過RPC觸發(fā) RpcAddPrinterDrive 繞過安全檢查并在域控植入惡意驅(qū)動程序,實現(xiàn)遠程代碼執(zhí)行,從而控制整個域環(huán)境。

漏洞影響范圍

Windows Server 2019 (Server Core installation)

Windows Server 2019

Windows Server 2016 (Server Core installation)

Windows Server 2016

Windows Server 2012 R2 (Server Core installation)

Windows Server 2012 R2

Windows Server 2012 (Server Core installation)

Windows Server 2012

Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

Windows Server 2008 R2 for x64-based Systems Service Pack 1

Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for x64-based Systems Service Pack 2

Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for 32-bit Systems Service Pack 2

Windows Server, version 2004 (Server Core installation)

Windows RT 8.1

Windows 8.1 for x64-based systems

Windows 8.1 for 32-bit systems

Windows 7 for x64-based Systems Service Pack 1

Windows 7 for 32-bit Systems Service Pack 1

Windows 10 Version 1607 for x64-based Systems

Windows 10 Version 1607 for 32-bit Systems

Windows 10 for x64-based Systems

Windows 10 for 32-bit Systems

Windows Server, version 20H2 (Server Core Installation)

Windows 10 Version 20H2 for ARM64-based Systems

Windows 10 Version 20H2 for 32-bit Systems

Windows 10 Version 20H2 for x64-based Systems

Windows 10 Version 2004 for x64-based Systems

Windows 10 Version 2004 for ARM64-based Systems

Windows 10 Version 2004 for 32-bit Systems

Windows 10 Version 21H1 for 32-bit Systems

Windows 10 Version 21H1 for ARM64-based Systems

Windows 10 Version 21H1 for x64-based Systems

Windows 10 Version 1909 for ARM64-based Systems

Windows 10 Version 1909 for x64-based Systems

Windows 10 Version 1909 for 32-bit Systems

Windows 10 Version 1809 for ARM64-based Systems

Windows 10 Version 1809 for x64-based Systems

Windows 10 Version 1809 for 32-bit Systems

修復(fù)方法

1. 及時更新Windows安全補丁。

目前微軟官方已經(jīng)針對該漏洞發(fā)布補丁,下載鏈接:

https://msrc.microsoft.com/update-guide/en-US/vulnerability/CVE-2021-1675,及時更新補丁能有效的修復(fù)該漏洞。

2. 臨時防護措施、關(guān)閉打印機服務(wù)。

如果無法及時更新補丁,可以臨時關(guān)閉打印機服務(wù),防護該漏洞。首先在系統(tǒng)服務(wù)應(yīng)用中找到Print Spooler打印機服務(wù),如下圖所示:

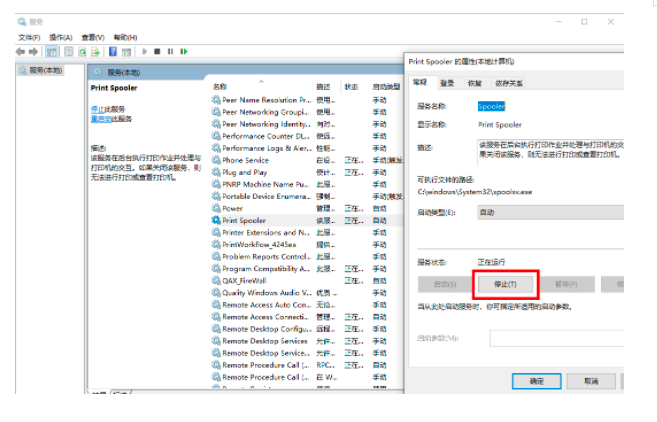

然后暫停打印機服務(wù),如下圖所示:

總結(jié)

聯(lián)軟科技終端安全管理系統(tǒng),提供補丁自動下發(fā)批量安裝及終端服務(wù)啟動管理等相關(guān)安全管理功能,可檢測、統(tǒng)計、分析終端補丁安裝率、服務(wù)啟動狀態(tài),極大地提升了終端安全管理的效率、并確保安全措施的有效性,提升安全管理質(zhì)量。