方案 | 企業生產網面臨的USB設備威脅與應對

需求來源

企業為了保證生產網相關系統的穩定運行,基本上都是采用網絡隔離的方式,來規避網絡層面的各種攻擊行為,所以USB接口也就順其自然的成為了數據交換的主要工具。比如運維人員通常都會使用USB設備對文件進行導入或導出,以便收集工程師站和操作員站的數據信息。

但近年來黑客利用USB接口,搭載惡意程序進而實施攻擊的威脅事件持續不斷得增加。據相關研究報告顯示,在目前已知的USB威脅事件中,其中有11%是專門針對工業系統設計的,并且檢測到的威脅事件中有59%可能對工業系統造成嚴重破壞。

在2014年美國黑帽大會上,柏林安全機構SRLabs的研究人員展示了被稱為“BadUSB”的攻擊方法,此后USB威脅事件逐年增加。USB威脅不僅能夠傳播普通惡意代碼,也被用于實施更為隱蔽的針對性攻擊,其具有隱蔽性強、針對性高、破壞力大等特點。

因此,一旦發生USB威脅事件,將會給企業造成巨大的經濟損失和負面影響。下面是針對USB威脅事件典型案例:

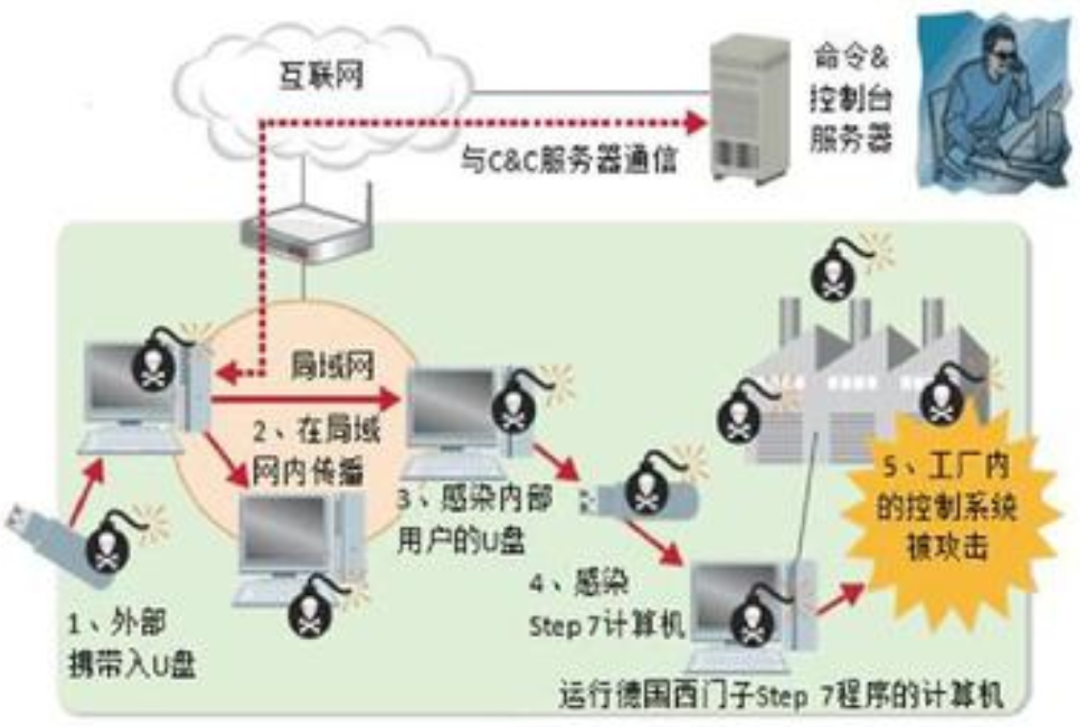

01震網事件

當樣本通過感染U盤傳播時,拷貝多個.lnk快捷方式文件和兩個.tmp文件到根目錄。這兩個.tmp文件,一個是用于隱藏它們自身的驅動程序,帶有數字簽名;另一個是病毒體本身以及一個投放器,并將配置信息已經存在于病毒體中。根據賽門鐵克在2010年7月-10月監測的震網攻擊數據,全球155個國家的計算機被感染,其中約60%的受害主機位于伊朗境內。

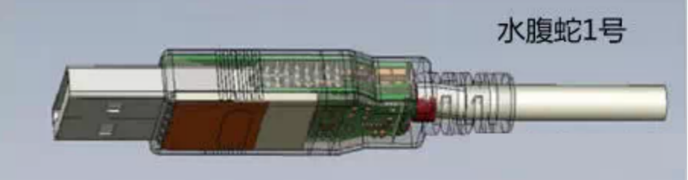

02“棱鏡門”事件

2014年 “棱鏡門”事件披露了美國國家安全局研發的一種間諜工具“水腹蛇1號”,是一種植入在USB接口的微型間諜設備。設備通過連接到目標設備后在攻擊者的控制下植入惡意程序,同時通過自帶的無線芯片向外發送數據,這樣即使設備與互聯網物理隔離,也可以通過這種方式獲得敏感數據。

03USB Killer 事件

2019年2月14日,維什瓦納特·阿庫索塔將USB Killer設備插入了奧爾巴尼學院的66臺計算機中,板載電容器在快速充電后放電,導致計算機的USB端口和電氣系統因過載而產生物理破壞。最終Akuthota向學院支付58,471美元進行賠償。

應對措施

應對措施

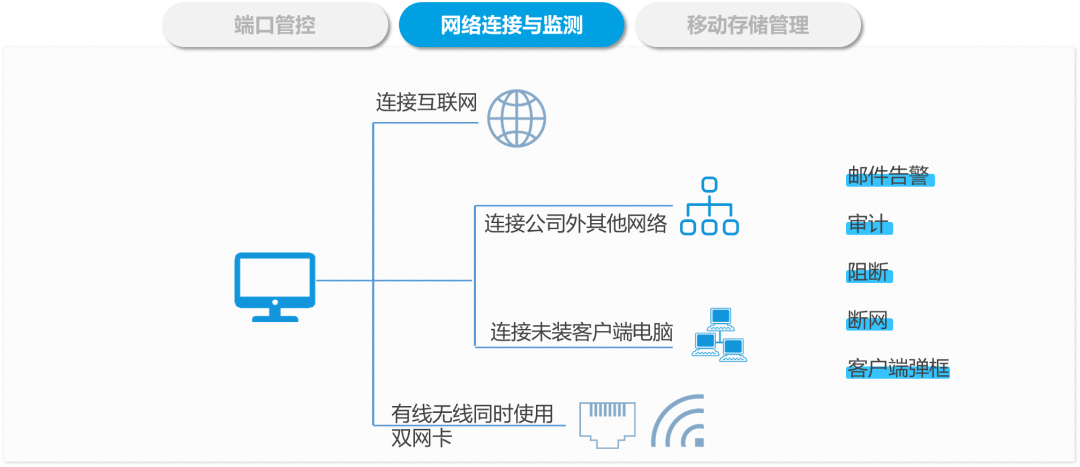

01部署端點安全防御系統

企業生產網中多多少少都會有一些Windows操作系統的設備,自帶多個USB接口。對于這些設備,在生產網中部署一套端點安全防御系統,在設備上安裝管控軟件,通過系統下發USB管控策略,對其連接的USB設備(存儲類、智能設備類等)進行授權管控或直接禁用。

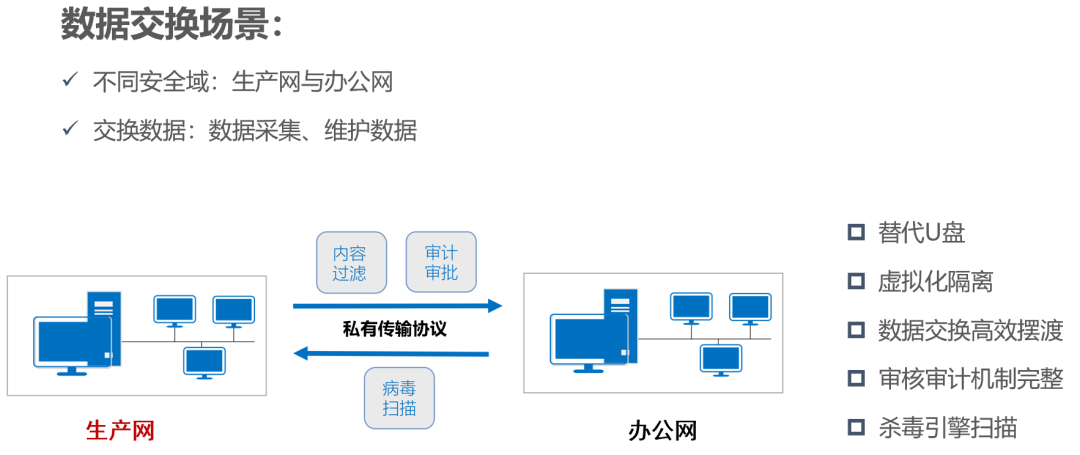

02部署數據交換系統

企業內網與生產網之間部署一套網間數據交換平臺,來解決日常設備維護、數據采集場景下數據交換的需求。

針對USB設備潛在的網絡安全威脅,聯軟的終端安全管理系統及融合網絡隔離、網盤、DLP技術于一體的網間數據交換產品等都能很好地防范這類風險 ,聯軟科技始終專注于企業網絡安全管控技術領域,立足自主研發與技術創新,提供業界最完整的網絡、終端、數據、云主機等全方位的解決方案,16年持續為超過3000家高端用戶提供安全保護。